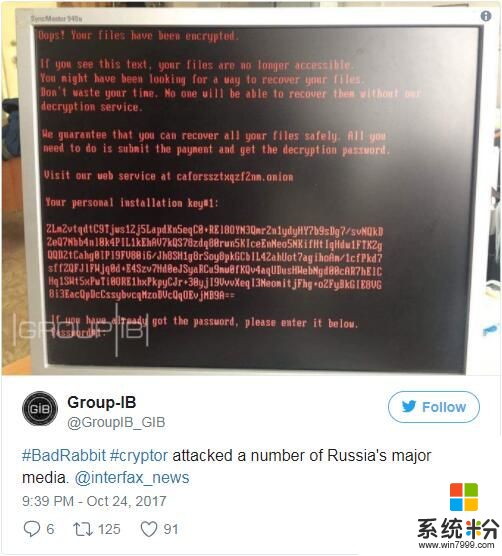

據外媒和多家安全企業報道,周二的時候,俄羅斯和東歐地區爆發了名叫“壞兔子”(Bad Rabbit)的新型勒索軟件,三家俄媒刊登了頭條報道,包括新聞機構“國際文傳電訊社”(Interfax)。 俄羅斯安全企業 Group-IB 稱,一旦計算機被其感染,“壞兔子”就會在一個黑底紅字的界麵上顯示“NotPetya”風格的勒索信息。

該惡意軟件會要求受害人登陸“洋蔥路由”下隱藏的某個服務網站,向其交付 0.5 個比特幣(約合 282 美元)的贖金來解除勒索。

此外“壞兔子”還會顯示一個倒計時界麵,聲稱不及時支付的話,其勒索金額就會水漲船高。目前暫不清楚“壞兔子”攻擊的幕後主使者身份、受害者都有誰、以及該惡意軟件是哪裏產生和如何傳播的。

Interfax 在 Twitter 上表示,由於網絡攻擊,其 服務器 已被關閉。此外,烏克蘭敖德薩機場也在本周二遭受了破壞性的網絡攻擊,但不清楚此事是否與“壞兔子”有關。

Group IB 發言人表示,這輪大規模網絡攻擊主要針對以 Interfax 和 Fontanka 為代表的俄羅斯新聞公司。另外還有敖德薩機場、基輔地鐵等烏克蘭基礎設施。

總部位於莫斯科的卡巴斯基實驗室則表示,俄羅斯是“壞兔子”的重災區,其次是烏克蘭、土耳其和德國。該公司稱該惡意軟件的散布“是一場針對企業網絡的有意攻擊”。

卡巴斯基反惡意軟件小組負責人 Vyacheslav Zakorzhevsky 在聲明中稱:

根據我們的數據,‘壞兔子’襲擊的受害者多為在俄羅斯。其通過一些感染的設備,侵入了一些俄羅斯媒體網站。

雖然該惡意軟件的攻擊手段與 ExPetr [NotPetya] 期間類似,但我們無法證實它們之間的關係。

總部位於捷克的另一家安全企業 ESET 亦證實有一場實時的勒索軟件活動。其在一篇博客文章中寫到,以基輔地鐵為例,新爆發的該勒索軟件至少也是 Petya 的一個變種。

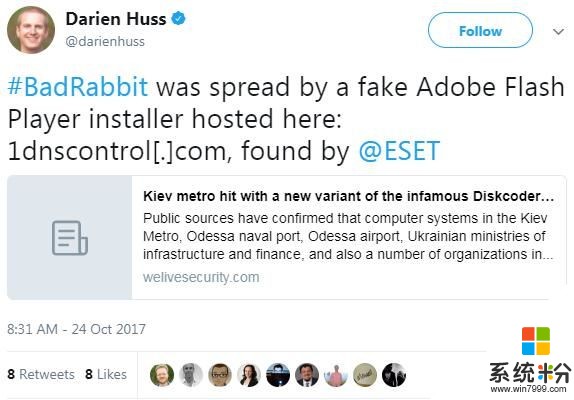

[NotPetya] 本身也是 Petya 的一個變種,ESET 表示該公司已經檢測到了“數百起”的感染。另據 Proofpoint 的一位研究人員所述,“壞兔子”是通過一個假裝的 Adobe Flash Player 安裝器傳播的。

卡巴斯基實驗室的研究人員也證實了這點,稱該惡意軟件的啟動器是通過被感染的合法網站發布出去的,但是這可能不是“壞兔子”的唯一散播途徑。

據 ESET 所述,該惡意軟件還會嚐試感染同一本地網絡下的其它計算機,比如借助早就曝光的 Windows 數據共享協議(SMB)和開源的 Mimikatz 漏洞利用工具。

一位邁克菲研究人員指出,“壞兔子”會 加密各種各樣的文件 ,包括 .doc 和 .docx 文檔、.jpg 圖片、以及其它文件類型。

最後,有多名研究人員指出,“壞兔子”似乎借用了《權利的遊戲》中的許多命名,比如卡麗熙(全名太長不贅述)的三條龍 —— Drogon 、 Rhaegal 、以及 Viserion 。

相關資訊

最新熱門應用

歐意易交易所蘋果手機app

其它軟件397.1MB

下載

biki交易所app蘋果版

其它軟件64.78MB

下載

原子幣交易所安卓app

其它軟件223.89MB

下載

幣贏交易所app手機版安卓

其它軟件52.2 MB

下載

bitmart交易所官網app

其它軟件38.61MB

下載

比特交易所官網app

其它軟件57.63MB

下載

維克萊交易所app安卓

其它軟件81.97MB

下載

比特兒交易所app官網版安卓

其它軟件292.97MB

下載

mexc抹茶交易所app

其它軟件137MB

下載

熱幣交易所官方

其它軟件287.27 MB

下載