作為Windows係統的一道安全防線,微軟反病毒引擎卻被穀歌研究人員曝出存在“最可怕的遠程漏洞”,可以引發蠕蟲級攻擊,影響Windows Defender、MSE、Forefront等微軟全線安全產品。目前,微軟官方已緊急修複此漏洞(編號:CVE-2017-0290),提示用戶進行安全更新。

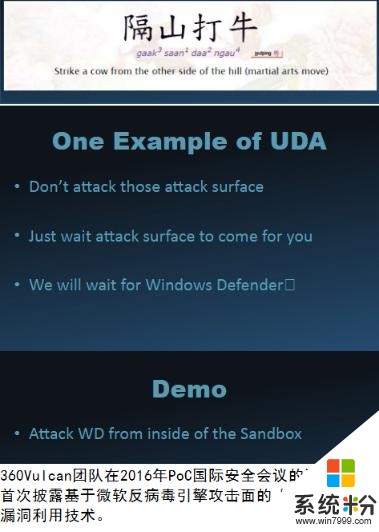

該漏洞由全球著名“黑客天團”Google Project Zero發現並報告給微軟。在2016年的PoC國際安全會議上,Pwn2Own世界黑客大賽冠軍360Vulcan團隊在介紹攻破所有瀏覽器沙盒的“隔山打牛”攻擊技術時,也披露過相關攻擊麵並演示了一個類似的漏洞。

微軟反病毒引擎全稱為Microsoft Malware Protection Engine,它被默認安裝在Windows 8及以上版本的係統中,Win7等老版本也可能隨著係統更新而被安裝。由於該引擎在實現機製上存在嚴重漏洞,攻擊者隻要發送一個文件觸發微軟反病毒引擎的檢測,就能以最高權限執行任意命令,完全控製係統。這意味著Windows設置的“安檢”措施,反而為黑客攻擊敞開大門。

由於微軟反病毒引擎以係統權限運行在Windows內核中,隻要有文件在係統“落地”就會觸發該引擎檢測,包括網頁下載或緩存的文件、郵件附件、聊天傳輸文件、壓縮包解壓,甚至PE資源等各種渠道,都能夠利用微軟反病毒引擎的漏洞控製係統,人們日常上網的所有應用幾乎都會暴露在攻擊者的火力下,堪稱攻擊麵最大的高危漏洞。

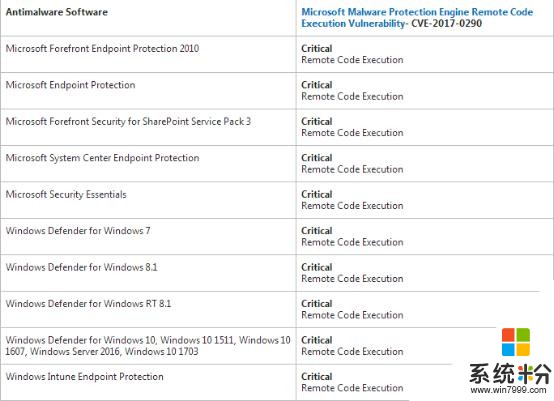

圖:微軟全線安全產品均受漏洞影響

目前,微軟正在通過病毒庫更新的方式修複漏洞。鑒於此漏洞的技術細節已經公開,網絡管理員和Windows用戶應采取應對措施:個人用戶可通過軟件界麵查看Windows Defender和MSE的引擎版本,如果版本號低於1.1.13701.0,應立即手動更新。如短期內無法更新,可以在係統的服務管理器中關閉相關服務;企業網絡管理員如果配置了自動更新和部署,該更新會在48小時內生效,否則應手動更新微軟反病毒引擎。

圖:Windows Defender軟件界麵查看引擎版本

相關資訊

最新熱門應用

雲比特交易所app

其它軟件14.54 MB

下載

芝麻app交易平台官網安卓

其它軟件223.89MB

下載

薄餅交易所app地址中文版

其它軟件287.34 MB

下載

gate.io蘋果交易平台

其它軟件287.34 MB

下載

ambc交易所app

其它軟件34.95 MB

下載

hopoo交易平台

其它軟件18.98MB

下載

比特國際數字交易所app

其它軟件163.20M

下載

安幣交易所app最新版官方

其它軟件178.1M

下載

v8國際交易所app

其它軟件223.89MB

下載

中幣交易app蘋果版

其它軟件223.89MB

下載