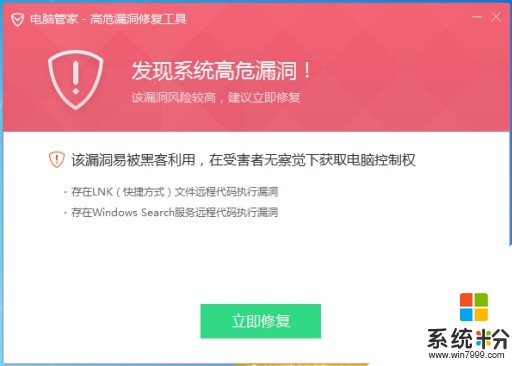

6月14日,微軟在其官方網站發布緊急公告,曝光了兩大遠程代碼執行漏洞——(CVE-2017-8543)Windows Search遠程代碼執行漏洞和(CVE-2017-8464)LNK文件(快捷方式)遠程代碼執行漏洞,攻擊者向Windows搜索服務發送精心構造的SMB消息,或通過釣魚(U盤、文件共享、郵件)等方式將惡意LNK和對應的惡意二進製文件傳播給用戶,以觸發漏洞或執行相應的惡意二進製文件,最終獲取電腦控製權限。目前,騰訊電腦管家已緊急上線高危漏洞離線修複工具,請大家及時下載並進行修複。無法上網的內網用戶可單獨下載修複工具。

據悉,(CVE-2017-8543)Windows Search遠程代碼執行漏洞,影響範圍覆蓋微軟桌麵係統Windows 10、7、 8、 8.1、 Vista、 XP和RT 8.1七個版本,以及服務器係統Windows Server 2016、2012、2008、2003四個版本;攻擊者利用此漏洞,可以向Windows Search服務發送精心構造的SMB消息,從而利用此漏洞提升權限並控製計算機,此外,在企業場景中,未經身份驗證的攻擊者可以通過SMB服務連接遠程觸發漏洞,然後控製目標計算機。

而(CVE-2017-8464)LNK文件(快捷方式)遠程代碼執行漏洞的影響範圍,則覆蓋了Windows 10、7、 8.1、 8、 Vista和 RT 8.1六個版本,以及服務器係統Windows Server 2016、2012、2008三個版本;攻擊者可以通過可移動驅動器(U盤)或遠程共享等方式將包含惡意LNK文件和與之相關的惡意二進製文件傳播給用戶,當用戶通過Windows資源管理器或任何能夠解析LNK文件的程序打開惡意的LNK文件時,與之關聯的惡意二進製代碼將在目標係統上執行。

騰訊電腦管家安全專家透露,目前微軟通報的兩項高危漏洞存在被民間黑客利用進行牟利的風險。當存在漏洞的電腦被插上存在漏洞文件的U盤時,不需要任何額外操作,漏洞攻擊程序就可以借此完全控製用戶的電腦係統。該漏洞也可能籍由用戶訪問網絡共享、從互聯網下載、拷貝文件等操作被觸發和利用攻擊,完全控製用戶係統,對基礎設施等隔離網極具殺傷力。

另外,微軟方麵透露,此漏洞被用於國家級的針對性攻擊,特別是針對服務器需要提升處理優先級到最高。該漏洞很可能是國家級背景的黑客組織攻擊,而隨著漏洞信息公開,個人電腦用戶也將麵臨高度危險,再次出現類似“永恒之藍”被網絡黑產大規模利用的事件。

鑒於兩大漏洞的威脅性極高,騰訊電腦管家提醒用戶請盡快完成補丁修複,並建議用戶不要點擊陌生或非常見的快捷方式,避免被惡意攻擊者利用。

相關資訊

最新熱門應用

智慧笑聯app官網最新版

生活實用41.45MB

下載

盯鏈app安卓最新版

生活實用50.17M

下載

學有優教app家長版

辦公學習38.83M

下載

九號出行app官網最新版

旅行交通28.8M

下載

貨拉拉司機版app最新版

生活實用145.22M

下載

全自動搶紅包神器2024最新版本安卓app

係統工具4.39M

下載

掃描王全能寶官網最新版

辦公學習238.17M

下載

海信愛家app最新版本

生活實用235.33M

下載

航旅縱橫手機版

旅行交通138.2M

下載

雙開助手多開分身安卓版

係統工具18.11M

下載